La sécurité mobile repose sur la synergie entre une architecture de processeur avancée et des protocoles de chiffrement robustes, garantissant la protection des données utilisateur lors des transactions en temps réel. Cette convergence technologique est visible partout : des applications bancaires aux plateformes de online casino, où l’intégrité des algorithmes détermine autant l’équité du système que le silicium à l’intérieur de l’appareil. Que l’on consulte des graphiques boursiers ou que l’on lance une roue numérique, l’exigence sous-jacente d’un traitement sécurisé et à faible latence reste un défi technique majeur pour les ingénieurs.

Il est fascinant de constater comment les modules de sécurité matérielle, autrefois réservés aux serveurs d’entreprise, se sont miniaturisés pour tenir dans nos poches, garantissant que chaque interaction — financière ou ludique — reste inviolable face aux menaces extérieures.

L’Architecture des Processeurs et le Chiffrement Matériel

Le chiffrement matériel intègre des clés cryptographiques directement dans le silicium du processeur, accélérant la protection des données sans ralentir le système d’exploitation principal. Cette approche isole les opérations sensibles du reste des processus logiciels, créant une barrière physique contre les intrusions.

Il fut un temps où le chiffrement était entièrement logiciel : le CPU principal devait tout gérer, ce qui entraînait des ralentissements notables dès qu’on ouvrait un fichier sécurisé ou établissait une connexion HTTPS. Aujourd’hui, les architectures ont radicalement changé. Les concepteurs de puces, qu’il s’agisse d’ARM ou de x86, intègrent des zones dédiées — souvent appelées enclaves sécurisées ou zones de confiance. C’est comme avoir un coffre-fort blindé à l’intérieur même de la maison, dont seul le propriétaire possède la combinaison. Même le constructeur de la puce ne peut y accéder.

Cette séparation est cruciale : lorsqu’un utilisateur effectue une action critique, le processeur principal délègue la vérification à ce coprocesseur de sécurité. Ce dernier effectue les calculs cryptographiques, vérifie les signatures numériques et renvoie simplement un « oui » ou un « non » au système principal. Le système d’exploitation, qu’il soit Android ou iOS, ne voit jamais les clés privées. Même en cas de compromission du noyau par un malware, les données biométriques ou bancaires restent inaccessibles car elles résident physiquement dans un espace séparé de la puce.

Enfin, l’efficacité de ces architectures dépend également de la finesse de gravure. Plus les transistors sont petits, plus on peut intégrer de fonctions spécialisées sans augmenter la consommation énergétique. On parle ici de nanomètres, une échelle si petite qu’elle défie l’imagination. Pourtant, c’est cette miniaturisation qui permet aux téléphones de chiffrer le stockage complet à la volée, sans que l’utilisateur perçoive la moindre latence. Une prouesse d’ingénierie que l’on oublie souvent en scrollant simplement sur son écran.

| Type d’Architecture | Méthode de Chiffrement | Avantage Principal | Impact sur la Batterie |

| Architecture Unifiée (Ancienne) | Logiciel (CPU principal) | Flexibilité de mise à jour | Élevé (Surchauffe fréquente) |

| Coprocesseur Dédié | Matériel (Puce séparée) | Isolation physique totale | Faible |

| SoC avec Enclave (Moderne) | Matériel (Intégré au Die) | Vitesse de transfert maximale | Très Faible |

| Cloud Computing | Distant (Serveur) | Puissance illimitée | Moyen (Dépend du réseau) |

Importance des Taux de Rafraîchissement pour les Applications Graphiques

Les taux de rafraîchissement, mesurés en Hertz, assurent une fluidité de mouvement et une réduction du délai d’entrée, essentiels pour maintenir la fidélité visuelle dans les interfaces dynamiques. Une fréquence plus élevée permet à l’écran de dessiner une nouvelle image plus souvent chaque seconde, trompant l’œil humain et donnant la sensation d’un mouvement continu.

Longtemps considéré comme le standard, 60 Hz est désormais dépassé. Les écrans à 120 Hz ou 144 Hz offrent une expérience beaucoup plus fluide, réduisant la fatigue oculaire et améliorant la précision tactile. Ce gain de fluidité ne se limite pas aux jeux vidéo : il s’applique à tout interface dynamique, comme le défilement de pages web ou la navigation dans des menus complexes.

Techniquement, cette fluidité exige une synchronisation parfaite entre le GPU et la dalle d’affichage. Si le GPU envoie des images plus rapidement que l’écran ne peut les afficher, on observe des déchirements d’image (tearing). À l’inverse, si l’écran attend le GPU, on constate des saccades (stuttering). Les technologies de taux de rafraîchissement variable (VRR) résolvent ce problème en adaptant la fréquence de l’écran à celle du GPU en temps réel.

La consommation énergétique est également un enjeu : afficher 120 images par seconde demande deux fois plus d’énergie que 60. Les dalles LTPO (Low-Temperature Polycrystalline Oxide) permettent d’ajuster dynamiquement le taux de rafraîchissement, passant de 1 Hz pour les images statiques à 120 Hz pour les actions rapides, optimisant ainsi l’autonomie des smartphones haut de gamme.

Protocoles de Communication et Latence Réseau

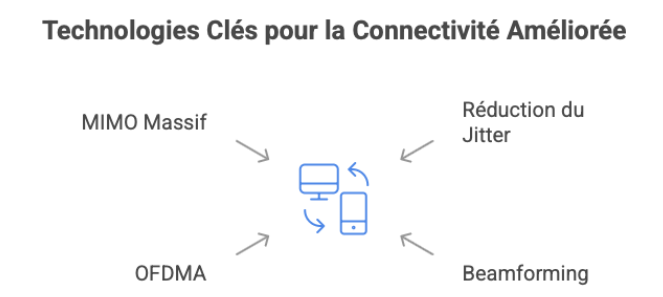

La latence réseau, minimisée grâce à des protocoles modernes comme la 5G et le Wi-Fi 6, réduit le temps entre une action utilisateur et la réponse du serveur, améliorant la réactivité des applications en temps réel.

Contrairement à la croyance populaire qui se focalise sur le débit, c’est la latence qui définit l’expérience utilisateur. Cliquer sur un bouton et attendre une demi-seconde pour la réponse est insupportable. Avec la 5G, cette latence peut être réduite à quelques millisecondes, rapprochant l’expérience mobile de la fibre optique.

Les protocoles de transport ont également évolué. Le TCP, fiable mais lourd pour les communications temps réel, est complété par des protocoles basés sur UDP, comme QUIC, qui combinent l’établissement de la connexion et le chiffrement TLS, réduisant ainsi les délais. Pour les applications critiques, comme le trading haute fréquence ou les plateformes de jeu en direct, ces millisecondes gagnées sont cruciales.

Le matériel réseau doit suivre : les modems modernes gèrent des agrégations de porteuses complexes, se connectant à plusieurs bandes de fréquence simultanément pour stabiliser le signal. La redondance est invisible mais essentielle, surtout dans les environnements à forte densité d’utilisateurs.

Les technologies clés incluent :

- Réduction du jitter : stabilité du ping.

- Beamforming : direction du signal vers l’appareil.

- OFDMA : découpage d’un canal pour plusieurs appareils.

- MIMO massif : multiplication des antennes pour densifier le flux de données.

Gestion Thermique des Appareils Mobiles

La gestion thermique dissipe la chaleur générée par le CPU et la batterie via des chambres à vapeur ou des feuilles de graphite, évitant le thermal throttling, qui réduit les performances pour protéger le matériel.

Dans un smartphone fin et étanche, la thermodynamique est un défi : plus la puce travaille, plus elle chauffe. Les chambres à vapeur créent un cycle de refroidissement passif où un liquide s’évapore au contact du processeur chaud, se condense ailleurs et revient.

Le logiciel joue aussi un rôle : les ordonnanceurs (schedulers) choisissent quel cœur utiliser selon la tâche, alliant performances et efficacité énergétique. Par exemple, pour vérifier ses mails, les cœurs à haute efficacité suffisent.

Le châssis participe à la dissipation : aluminium et verre conduisent la chaleur vers l’extérieur, expliquant pourquoi votre téléphone chauffe au toucher — c’est un signe que la chaleur s’évacue correctement. Certains appareils gaming intègrent même des ventilateurs miniatures, mais la majorité des smartphones grand public s’appuie sur un équilibre subtil entre performance et confort thermique.

Générateurs de Nombres Aléatoires (RNG) et Puces Dédiées

Les générateurs de nombres aléatoires matériels (TRNG) exploitent des phénomènes physiques, comme le bruit thermique, pour produire des séquences véritablement imprévisibles. Contrairement aux générateurs logiciels pseudo-aléatoires (PRNG), qui reposent sur des formules mathématiques et peuvent être reproduits si la graine est connue, ces TRNG garantissent une entropie physique, essentielle pour la cryptographie moderne.

Ces circuits convertissent le bruit analogique en suites de 0 et de 1, utilisées pour générer des clés de chiffrement SSL/TLS. L’importance dépasse la simple sécurité : la qualité du hasard est la base de l’équité dans les systèmes numériques, notamment pour les transactions financières et les jeux en ligne. Les auditeurs testent ces puces pour s’assurer qu’aucun motif répétitif ne fausse l’imprévisibilité.

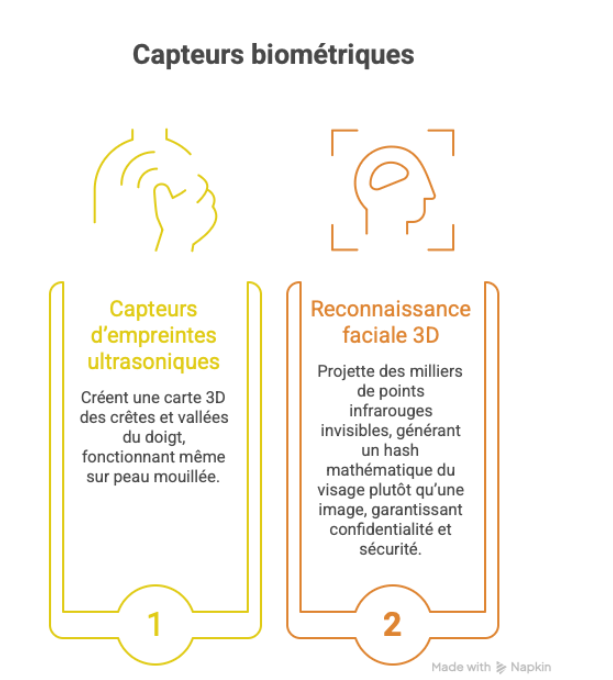

Sécurité Biométrique et Capteurs Intégrés

Les capteurs biométriques authentifient les utilisateurs localement, sans transmettre de données brutes vers le cloud, réduisant la surface d’attaque potentielle.

- Les capteurs d’empreintes ultrasoniques créent une carte 3D des crêtes et vallées du doigt, fonctionnant même sur peau mouillée.

- La reconnaissance faciale 3D projette des milliers de points infrarouges invisibles, générant un hash mathématique du visage plutôt qu’une image, garantissant confidentialité et sécurité.

Ces technologies offrent rapidité (moins de 200 ms pour le déverrouillage) et robustesse face aux tentatives de contournement, tout en restant isolées dans les enclaves sécurisées du processeur.

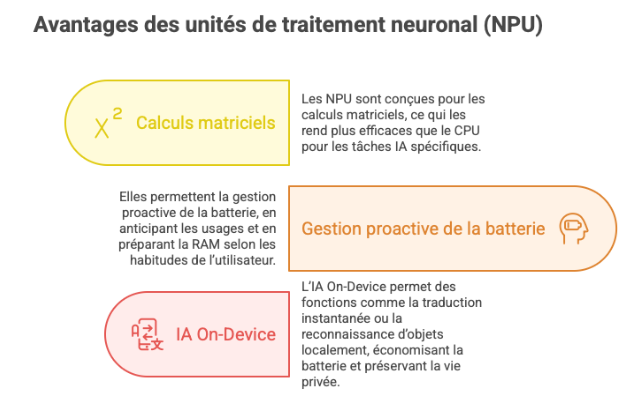

Impact de l’Intelligence Artificielle sur l’Autonomie

Les unités de traitement neuronal (NPU) gèrent localement les tâches d’intelligence artificielle, optimisant la consommation énergétique en déchargeant le CPU principal.

- Les NPU sont conçues pour les calculs matriciels, ce qui les rend plus efficaces que le CPU pour les tâches IA spécifiques.

- Elles permettent la gestion proactive de la batterie, en anticipant les usages et en préparant la RAM selon les habitudes de l’utilisateur.

- L’IA On-Device permet des fonctions comme la traduction instantanée ou la reconnaissance d’objets localement, économisant la batterie et préservant la vie privée.

L’Avenir des Interfaces Tactiles Haptiques

Les retours haptiques simulent des sensations physiques grâce à des actionneurs linéaires résonants, offrant un retour précis et immédiat.

- Ils remplacent les anciens moteurs rotatifs à inertie, permettant de simuler la pression d’un bouton virtuel ou le mouvement d’un mécanisme numérique.

- Les haptiques localisées permettent de vibrer uniquement sous la zone active du doigt, améliorant l’accessibilité pour les malvoyants et la précision des interfaces professionnelles.

Conclusion et Perspectives

L’évolution de l’électronique mobile repose sur l’intégration fine entre matériel et logiciel, répondant aux besoins croissants de sécurité, performance et autonomie.

- Chiffrement matériel, TRNG, enclaves sécurisées et NPU garantissent protection et efficacité énergétique.

- Les technologies de retour haptique et la gestion thermique optimisée améliorent l’expérience utilisateur et la réactivité.

- L’avenir promet des puces encore plus spécialisées, capables de traiter localement des tâches aujourd’hui déléguées au cloud, tout en maximisant la sécurité et la performance.

Pour l’utilisateur, cela se traduit par des appareils plus sûrs, plus intelligents et plus réactifs, capables de s’adapter à nos vies numériques trépidantes, qu’il s’agisse de transactions financières, de jeux en ligne ou d’interactions quotidiennes.